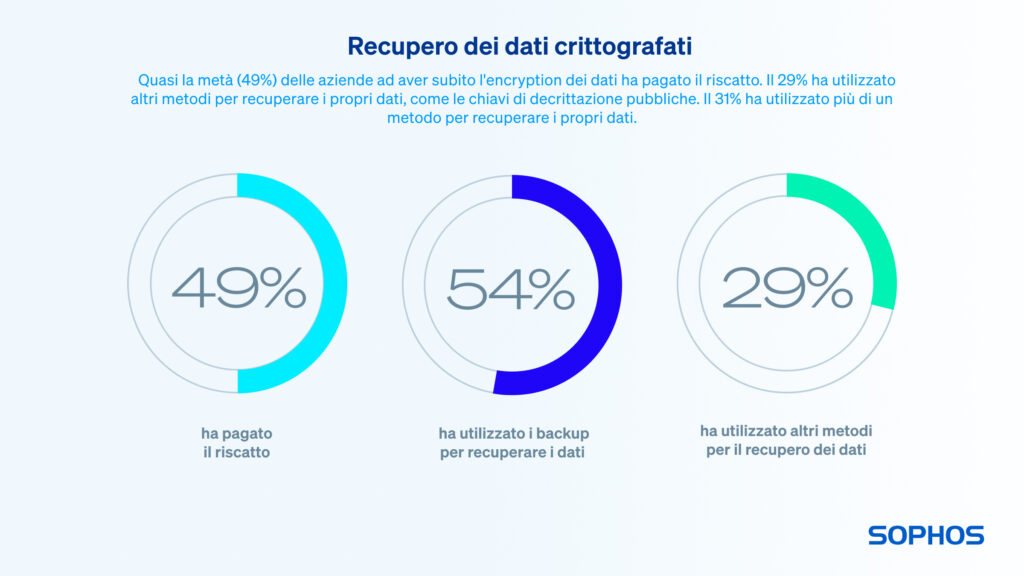

Quasi metà delle aziende colpite nel mondo da attacchi ransomware sceglie di pagare il riscatto anche se poi, la maggior parte, riesce a negoziare una cifra inferiore rispetto alle richieste iniziali. Lo conferma l’ultima edizione del report State of Ransomware di Sophos, un’indagine globale condotta su 3.400 responsabili IT e di cybersecurity in 17 Paesi. Il dato più eclatante? Nel 2025 la mediana dei riscatti versati si attesta su 1 milione di dollari, con una media in Italia di ben 2,06 milioni, sempre a fronte di richieste iniziali di molto superiori.

Nel 71% di questi casi la riduzione è frutto di una negoziazione effettuata direttamente o tramite l’assistenza di terzi. Se dal 2024 al 2025 la mediana delle cifre richieste inizialmente è scesa di un terzo, la mediana dei riscatti versati si è dimezzata, a dimostrazione della crescente capacità delle aziende nel minimizzare l’impatto del ransomware.

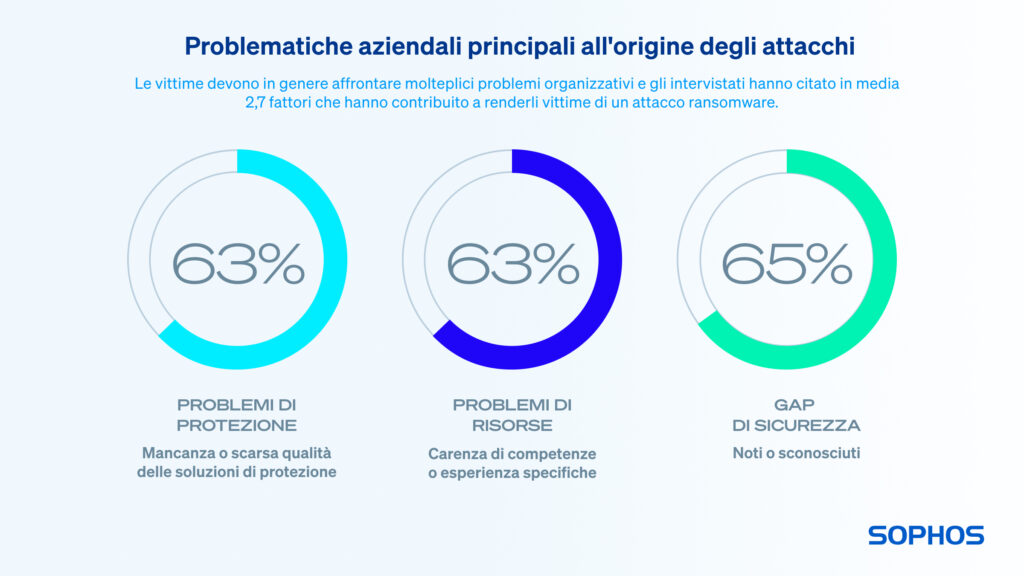

Per il terzo anno consecutivo la causa tecnica primaria degli attacchi riguarda la presenza di vulnerabilità sfruttabili dai malintenzionati, mentre nel 40% dei casi le aziende sono state colpite dal ransomware a causa di lacune di sicurezza di cui non erano consapevoli – evidenziando le difficoltà sperimentate per ottenere visibilità e protezione sulle proprie superfici di attacco. Per il 63% delle aziende interpellate, tra i fattori che hanno permesso l’attacco c’è stata la carenza di risorse adeguate, con la mancanza di competenze a rappresentare la principale causa operativa nelle realtà da oltre 3.000 dipendenti e la mancanza di personale/capacità in quelle da 251-500 dipendenti.

La situazione in Italia

Lo sfruttamento delle vulnerabilità è stata la più comune causa tecnica principale degli attacchi che hanno colpito le aziende del nostro Paese (il 35% dei casi). Segue il phishing, punto di partenza del 23% degli attacchi e le credenziali compromesse, che sono state sfruttate per colpire nel 16% degli attacchi.

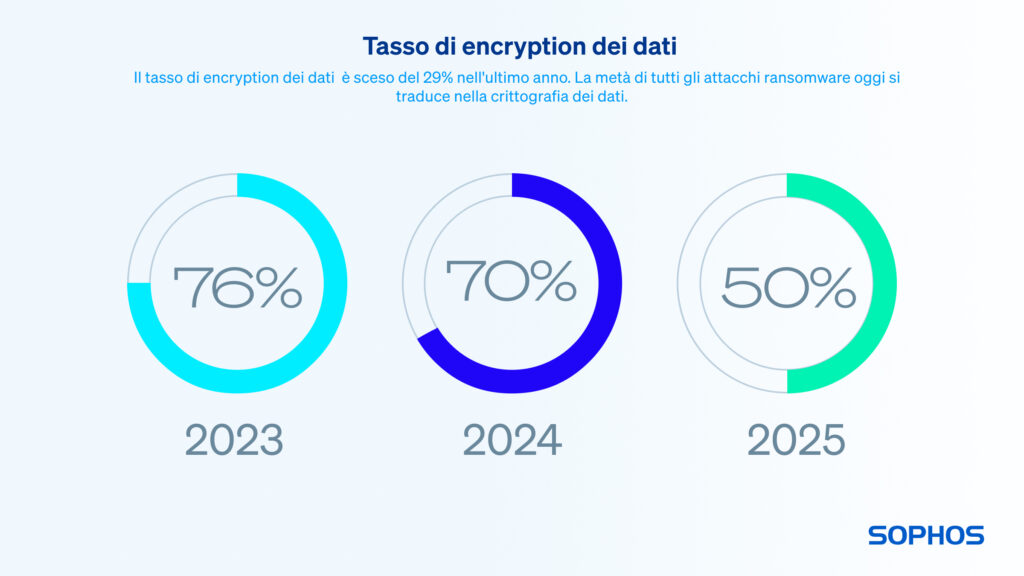

Cosa accade ai dati

- Il 55% degli attacchi ha causato la cifratura dei dati, un valore superiore alla media globale del 50% ma in discesa rispetto all’85% registrato in Italia nel 2024;

- Solamente nell’11% dei casi in cui i dati sono stati crittografati si è verificato anche il furto dei dati stessi, meno di un quarto rispetto al 45% dello scorso anno;

- Il 99% delle aziende italiane che ha subìto la cifratura dei dati è riuscito a tornarne in possesso, un dato superiore rispetto alla media globale.

- Il 27% delle aziende italiane ha versato il riscatto e ottenuto i propri dati, con una flessione significativa rispetto al 53% dell’anno precedente;

- Il 58% delle aziende italiane si è avvalso dei backup per recuperare i dati cifrati, anche in questo caso un valore in discesa rispetto al 72% dell’anno prima.

Riscatti: richieste e pagamenti

La mediana degli importi richiesti per i riscatti lo scorso anno in Italia è stata pari a 4,12 milioni di dollari, con un considerevole incremento rispetto ai 3,19 milioni registrati dall’indagine svolta nel 2024.

Il 68% delle richieste di riscatto è stato superiore al milione di dollari, in flessione rispetto al 78% del 2024.

Per quanto riguarda le cifre effettivamente pagate in Italia lo scorso anno, la mediana, come già detto, è stata di 2,06 milioni di dollari contro i 2,20 milioni dell’anno precedente.

L’impatto del ransomware sul business

Escludendo i riscatti versati, la spesa mediamente sostenuta lo scorso anno dalle aziende italiane per tornare alla normalità a seguito di un attacco ransomware è stata pari a 3,55 milioni di dollari, con una riduzione sostanziale rispetto ai 5,38 milioni dell’anno precedente. Questa voce comprende le spese dovute all’interruzione operativa, il tempo delle persone, le opportunità perse, il costo dei dispositivi, i costi di rete ecc.

Le aziende italiane si riprendono sempre più velocemente dagli attacchi ransomware: il 46% di esse ha ripristinato completamente le attività entro una settimana, il doppio rispetto al 23% dell’anno prima. Il 26% ha invece impiegato da uno a sei mesi di tempo, con una notevole flessione rispetto al 50% dell’anno precedente.

L’impatto umano del ransomware sui team IT/cybersicurezza

Nelle aziende in cui i dati sono stati crittografati:

- Il 39% ha apportato cambiamenti al team o alla struttura organizzativa;

- Il 36% ha rilevato un incremento dei workload su base continuativa;

- Il 35% ha riscontrato crescente ansia o stress nel timore di attacchi futuri;

- Il 35% ha ammesso di sentirsi in colpa per non essere stato in grado di fermato l’attacco;

- Il 32% ha rilevato un impatto negativo sui dipendenti: assenze da parte dello staff a causa di stress o malessere psicologico.

“Per molte aziende, la probabilità di finire vittime di ransomware è solo uno degli aspetti legati al fare business nel 2025. La maggior parte di esse lo considera un problema endemico e per questo deve mettere in conto di poter essere colpite prima o poi. La buona notizia è che, dal momento che il ransomware si è normalizzato, la maggioranza delle aziende si sta attrezzando con le risorse adatte a limitare i danni. Molte hanno capito di avere bisogno di aiuto e si sono quindi affidate a servizi MDR (Managed Detection and Response). Quelle che sfortunatamente vengono colpite fanno leva sulle polizze delle cyber assicurazioni e assumono professionisti specializzati che non solo possono ridurre gli importi dei riscatti versati, ma anche velocizzare il ritorno alla normalità e persino bloccare gli attacchi in corso” ha dichiarato Chester Wisniewski, director, field CISO di Sophos che poi conclude sottolineando come “il ransomware può essere sempre ‘curato’ mediante strategie di sicurezza proattive come l’autenticazione multifattore e l’applicazione delle patch, la presenza di solidi team specializzati in sicurezza e, soprattutto, l’attenzione a non dare agli attaccanti ciò che essi desiderano – i soldi”.

Per difendersi le aziende debbono imparare ad intraprendere le azioni utili a eliminare le comuni cause tecniche e operative degli attacchi. Da questo punto di vista, ad esempio, l’adozione di tool per il monitoraggio e la gestione della vulnerabilità, può aiutare le aziende a comprendere il proprio profilo di rischio e minimizzare l’esposizione agli attacchi, unitamente alla predisposizione di un piano di risposta agli incidenti e il mantenimento di backup affidabili. Si tratta di attività che necessariamente debbono essere attive 24 ore su 24 e che, in caso di mancanza di risorse interne, possono essere gestite tramite un provider MDR (Managaed Detection and Response) di fiducia.